17 апреля 2026, 09:03

ИИ-агент сам взломал Samsung Smart TV: эксперимент OpenAI и Calif

ИБ-стартап Calif совместно с OpenAI отчитался об эксперименте: ИИ-агент Codex самостоятельно прошел путь от браузерного шелла до root'а (uid=0) на Samsung Smart TV. Codex нашел уязвимость в драйвере от тайваньского чипмейкера Novatek, написал рабочий эксплойт и подтвердил успех лаконичным Worked. Полный разбор и PoC опубликованы на GitHub.

Codex ломал телевизор не с нуля. Исследователи сами добыли первичный доступ — выполнение кода в рамках браузерного приложения — и передали его агенту наряду с исходниками прошивки Samsung KantS2 (выпуск февраля 2020 года, движок Linux 4.1.10), инструментами для сборки ARM-бинарников и обёрткой для обхода Samsung UEP, механизма Tizen, блокирующего запускание неподписанных программ с диска. Задача формулировалась открыто — найти уязвимость в устройстве и поднять привилегии до root, через драйвер или публично известные CVE.

Агент просканировал девайс, обратил внимание на world-writable device-ноды драйверов от Novatek и провел аудит соответствующих исходников. В драйвере ntksys он нашел характерную ошибку: тот принимал от пользовательского процесса физический адрес и размер, сохранял их в таблицу и затем через mmap отображал этот диапазон в адресное пространство процесса. Проверялся только индекс слота, но не то, принадлежит ли запрошенная память ядру. Права на саму device-ноду при этом были выставлены как 0666 — то есть примитив произвольного доступа к физической памяти был доступен любому непривилегированному процессу.

Цепочку эксплойта Codex выстроил сам. Сначала через соседний драйвер он получил адрес легитимного DMA-буфера, чтобы проверить, действительно ли можно из-под обычного пользователя читать и писать в произвольную физическую память. Когда примитив подтвердился, агент выбрал стратегию data-only: просканировал RAM, нашел в памяти структуру cred собственного процесса (движок Linux хранит в ней идентификаторы пользователя и группы) и обнулил эти поля. После этого шелл стал root'ом — без единого трюка с перехватом потока исполнения в ядре. Сами авторы подчёркивают: Codex выбрал этот путь сам — про cred ему не говорили.

Раздел отчета The Bromance разработчики посвятили живому общению с Codex — с репликами вроде "бро, этот IP — не телевизор, это хост, где живет шелл" и "бро, что ты натворил, телевизор завис". Их вывод: Codex не обходится одним промптом и требует ручной корректировки, но цельный цикл — от выбора поверхности атаки и аудита исходников до работающего эксплойта на живом устройстве — он прошел. Следующий шаг, о котором заявляют исследователи, — эксперимент с целиком автономным агентом: с поиском первичного доступа силами самого Codex.

P.S. Поддержать меня можно подпиской на канал "сбежавшая нейросеть", где я рассказываю про ИИ с творческой стороны.

Читают сейчас

27 минут назад

Минцифры: за 12 месяцев работы сертификации IT‑специалистов на «Госуслугах» 150 тыс. человек подтвердили свои навыки

1 июня 2026 года Минцифры сообщило, что спустя 12 месяцев после открытия доступа к системе сертификации на «Госуслугах» приблизительно 150 тыс IT‑специалистов прошли тесты и получили сертификаты по ра

31 минуту назад

Microsoft представила портативный компьютер Surface Laptop Ultra с процессором Nvidia RTX Spark

В контексте выставки Computex 2026 компания Microsoft презентовала флагманский портативный компьютер Surface Laptop Ultra, оснащённый новым процессором Nvidia RTX Spark — суперчипом для Windows on Arm

1 час назад

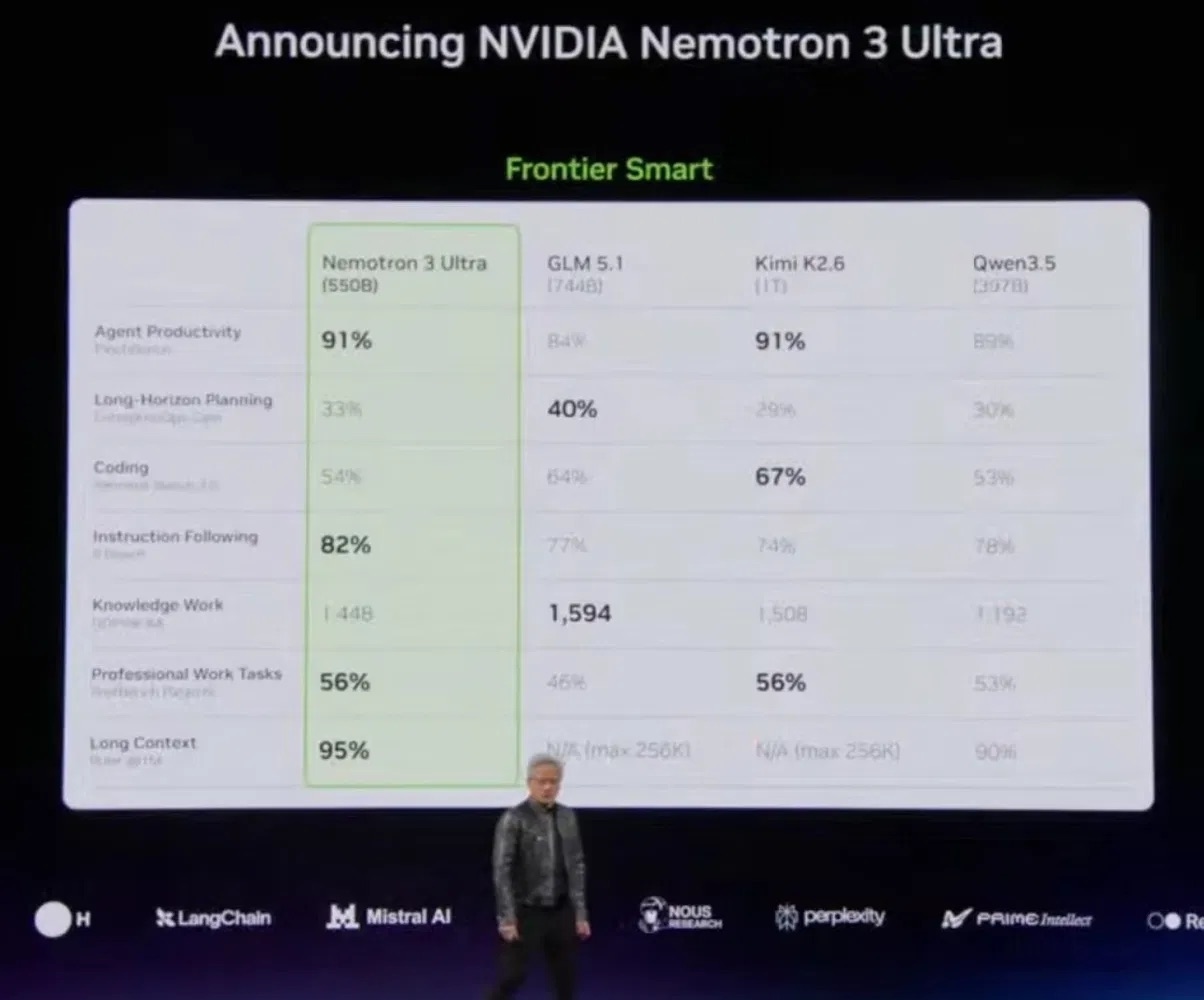

NVIDIA представила Nemotron 3 Ultra: открытая 550B-модель, до 5 раз быстрее в своем классе

На кейноуте в Тайбэе 1 июня Дженсен Хуанг представил Nemotron 3 Ultra — старшую схема в открытом семействе Nemotron 3. Это рассуждающая схема приблизительно на 550 млрд параметров (почти как прошлогод

1 час назад

К2Тех и «Аквариус» расширяют партнёрство в области ИТ-инфраструктуры для корпоративного рынка

К2Тех и «Аквариус» планируют масштабировать сотрудничество в проектах по модернизации ИТ-инфраструктуры российских компаний, которым необходимо наращивать вычислительные мощности под растущие бизнес-п

1 час назад

OpenAI решила заняться биологической защитой

OpenAI запустила инструмент для разработки решений в области биологической защиты и готовности к пандемиям. Инициатива OpenAI Rosalind Biodefense Program предложит схема GPT-Rosalind для исследований