18 апреля 2026, 15:06

В Chrome Web Store обнаружено вредоносное плагин под видом YouTube-панели

Поставил плагин Youside — боковая панель YouTube (Chrome ID: mmecpiobcdbjkaijljohghhpfgngpjmk). Описание — стандартное: встроенный плеер, подписки, быстрый доступ. На практике — код не про YouTube.

Разбор userpage.js.

Веб слой: внешний control-plane

await fetch("https://mines.cloudapi.stream/user\_info", { method: "POST", headers: { "Content-Type": "application/json" }, body: JSON.stringify({ user_id: localStorage.getItem("user_id"), type: "game_new" }) });

Что важно:

жёстко задан внешний api (

cloudapi.stream)используется

user_idизlocalStorage(персистентный идентификатор)параметр

type=game_newне связан с YouTube

Ответ сервера (result) полностью определяет поведение пользовательский оболочку.

Серверная схема управления

Используемые поля:

successis_validratingprotxt

Дальше клиент просто применяет это к DOM.

Гейтинг интерфейса

if (result.is_valid) { proplansID.classList.add('h_'); playBtn.classList.remove('h_'); } else { playBtn.classList.add('h_'); }

Практически feature-флаги приходят с сервера.

Инъекция HTML

if (result.protxt) { proplansID.innerHTML = result.protxt; }

прямой

innerHTMLбез фильтрации

хост может вернуть любой контент

Монетизация через подмену ссылок

document.querySelectorAll('.buyBtn').forEach(btn => { btn.setAttribute( 'href', `https://topup.cloudapi.stream/?user\_id=${encodeURIComponent(localStorage.getItem("user\_id"))}&type=game` ); });

все

.buyBtnпереписываютсявнешний домен

user_id передаётся в query

В описании расширения про это ничего нет.

Сбор идентификаторов

const langCode = (navigator.language || navigator.userLanguage).split('-')[0]; const extensionId = chrome.runtime.id;

Используется:

user_id(localStorage)navigator.language

Комбинация достаточна для стабильного трекинга.

Поведение Play

playBtn.addEventListener("click", () => { window.location = "https://youtube.com/"; });

никакого плеера

никакого embed

просто редирект

Чего нет в коде

При заявленных функциях отсутствует:

YouTube IFrame api

любые запросы к

youtube.comлогика подписок / поиска

работа с видеопотоком

Архитектура по факту

Генерируется/читается

user_idКлиент ходит в внешний программный оболочку

Получает конфигурацию

Сервер управляет ui

Внедряются ссылки монетизации

Это не YouTube-клиент, а thin-client для стороннего backend.

IOC

Extension ID:

mmecpiobcdbjkaijljohghhpfgngpjmk

Domains:

Hashes:

SHA256: 3de1a05b26284c0e3dcc81e2e4b9ba4e99e1ce1245a9c57718b28ce111c9dfd9

MD5: 8ac5dcbd91b84f083feb813021d9223d

Результат

Исходник показывает:

привязку пользователя к внешнему сервису через

user_idудалённое управление интерфейсом

добавление HTML с сервера

скрытую подмену ссылок

Одновременно отсутствует заявленный YouTube-функционал.

По совокупности это выглядит как вредоносное/нежелательное расширение, замаскированное под утилиту для работы с YouTube.

Читают сейчас

26 минут назад

Представлены «вечные» термопрокладки на основе углеродных нанотрубок

Американская Carbice совместно с австрийской Noctua объявили о стратегическом партнёрстве для ПК-сборок своими руками. Noctua будет эксклюзивным дистрибьютором термопрокладок Carbice на розничном рынк

29 минут назад

«Яндекс» закрыл сделку по продаже «Авто.ру» за 35 млрд рублей

2 июня 2026 года «Яндекс» сообщил о закрытии сделки по продаже автомобильного портала «Авто.ру» за 35 млрд рублей. Новым владельцем стал «Т‑Авто», который входит в группу «Т‑Технологии». К нему перешл

45 минут назад

ФСБ показала офисы IТ-компаний, программы которых использовались для прослушки

▶️ ФСБ показала офисы IТ-компаний, программы которых использовались для прослушки. Попытка прослушки чиновников РФ стала одной из крупнейших операций иностранных спецслужб, уточнили в ведомстве. К ссы

46 минут назад

The Pirate Bay остается жизнеспособным спустя 20 лет после рейда на платформу

Спустя 20 лет после рейда шведских полицейских на дата-центр в Стокгольме, в процессе которого были захвачены серверы The Pirate Bay, веб-сайт остаётся в сети. Читать далее

58 минут назад

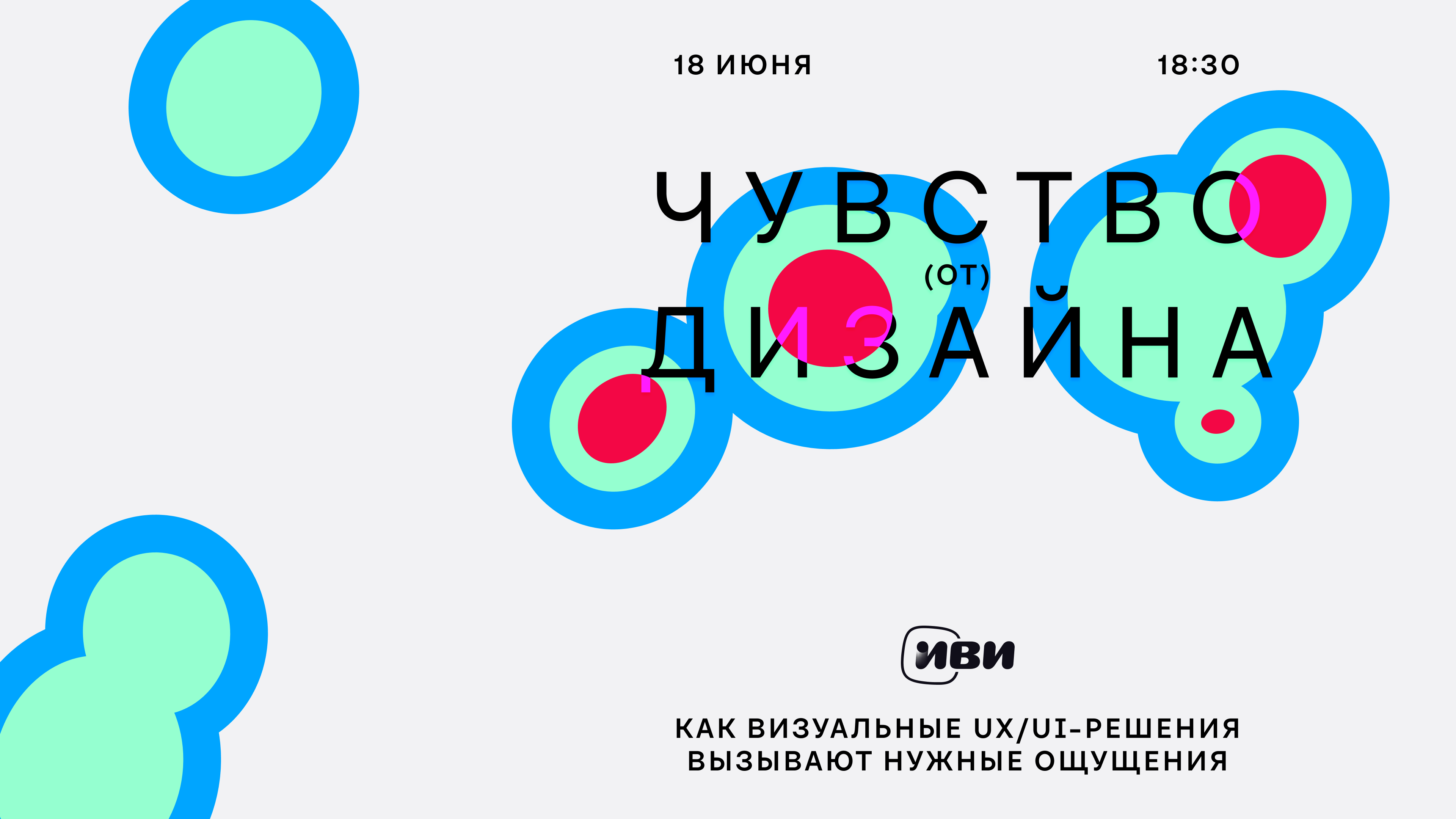

Чувство (от) дизайна: как визуальные пользовательский опыт/пользовательский интерфейс-решения вызывают нужные ощущения

Кто и о чем расскажет: 👉 Анна Подъезжих, Продуктовый дизайнер Ozon Tech: «Эмоции vs Паника. Рецепт интерфейса для миллионов» 👉 Маргарита Демидова, Продуктовый дизайнер Иви: «Оформление, который не п