14 апреля 2026, 13:17

Adobe устранила критический дефект в Acrobat Reader

Организация Adobe выпустила экстренное обновление безопасности для Acrobat Reader, устраняющее уязвимость CVE-2026-34621, которая использовалась в атаках нулевого дня как минимум с декабря.

Уязвимость позволяет вредоносным PDF-файлам обходить ограничения песочницы и вызывать привилегированные api JavaScript, что потенциально может привести к выполнению произвольного кода. Она помогает читать и красть произвольные файлы. Для этого не требуется никакого взаимодействия с пользователем, кроме открытия вредоносного PDF-файла.

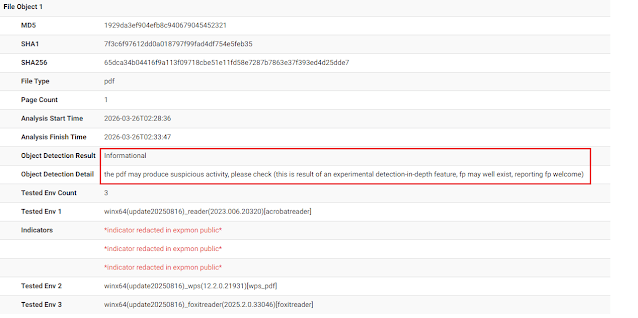

В частности, уязвимость использует такие программный интерфейс, как util.readFileIntoStream() для чтения произвольных локальных файлов и RSS.addFeed() для извлечения данных и получения дополнительного кода, контролируемого злоумышленником. Проблема безопасности была обнаружена Хайфэй Ли, основателем системы обнаружения эксплойтов EXPMON, после того, как кто-то отправил на анализ образец PDF-файла под названием "yummy_adobe_exploit_uwu.pdf".

Хайфэй Ли утверждает, что кто-то отправил образец в EXPMON 26 марта, но в VirusTotal он попал за три дня до этого, и только пять из 64 поставщиков решений в области безопасности пометили его как вредоносный. Исследователь решил провести ручное расследование после того, как система обнаружения эксплойтов активировала функцию «глубокого обнаружения» — продвинутую функцию, специально разработанную Хайфэй Ли для Adobe Reader.

Исследователь безопасности Gi7w0rm обнаружил в сети атаки, использующие русскоязычные документы с приманками из нефтегазовой отрасли. После получения сообщения от Ли организация Adobe опубликовала бюллетень безопасности в выходные, присвоив уязвимости номер CVE-2026-34621.

Хотя первоначально уязвимость была оценена как критическая (9.6) с сетевым вектором атаки, Adobe впоследствии снизила уровень серьёзности до 8.6, изменив вектор атаки на локальный.

Поставщик указал следующие продукты для Windows и macOS, затронутые проблемой:

Acrobat DC версии 26.001.21367 и более ранние (исправлено в версии 26.001.21411);

Acrobat Reader DC версии 26.001.21367 и более ранние (исправлено в версии 26.001.21411);

Acrobat 2024 версии 24.001.30356 и более ранние (исправлено в версии 24.001.30362 для Windows и версии 24.001.30360 для Mac).

Adobe рекомендует пользователям указанных программ апдейтнуть свои приложения через «Справка > Проверить наличие обновлений», что запустит автоматическое апдейт. В качестве альтернативы они могут скачать установщик Acrobat Reader с официального портала программного обеспечения Adobe.

В бюллетене не было указано никаких обходных путей или способов смягчения последствий, следовательно единственным рекомендуемым действием является установка обновлений безопасности.

Тем не менее пользователям всегда следует проявлять осторожность с PDF-файлами, отправленными из нежелательных источников, и открывать их в изолированной среде при возникновении подозрений.

Ранее сообщалось, что почти 100 интернет-магазинов платформы электронной коммерции Magento оказались затронуты кампанией, которая скрывает код для кражи данных кредитных карт в виде масштабируемого векторного графического изображения (SVG) размером в пиксель. Уязвимость PolyShell затрагивает все установки Magento Open Source и Adobe Commerce стабильной версии 2, позволяя выполнять неаутентифицированный исходник и захватывать учётные записи.

Читают сейчас

23 минуты назад

MSI представила игровой QD-OLED-монитор 31,5" с тремя режимами работы

Организация MSI представила 31,5-дюймовый игровой QD-OLED-монитор MPG OLED 322URDX36. Производитель заявляет, что это начальный в мире монитор с поддержкой трёх режимов работы — 4K при 360 Гц, 2K при

1 час назад

GNOME Circle не будет принимать приложения, созданные с использованием ИИ

Площадка GNOME Circle, где размещаются приложения и библиотеки, созданных с использованием технологий GNOME, не будет принимать приложения, созданные с использованием ИИ. Такое подход принял комитет п

1 час назад

Стартап-компания Shift предлагает наводить порядок дома в обмен на информация для обучения роботов

Стартап-компания Shift предлагает бесплатную уборку домов. Уборщики, присланные компанией, пропылесосят, вымоют полы, вытрут все поверхности, а процесс будет фиксироваться на видео. Эти материалы зате

1 час назад

Техдолг под капотом ИИ-бума: исходник пишется быстро, чинится долго

В 2026 году многие авторы уже отказываются писать код без ИИ-агентов — к такому выводу пришла исследовательская лаборатория METR. Команда попыталась повторить свой нашумевший эксперимент 2025 года, гд

3 часа назад

В кибербезопас‑компании «С‑Терра» сменилась вся команда топ‑менеджеров после перехода под контроль «Ростеха»

В компании «С-Терра» ушла вся команда топ-менеджеров. Руководители уволились по собственному желанию через месяц после перехода компании под контроль госкорпорации «Ростех». Новым генеральным директор